引言

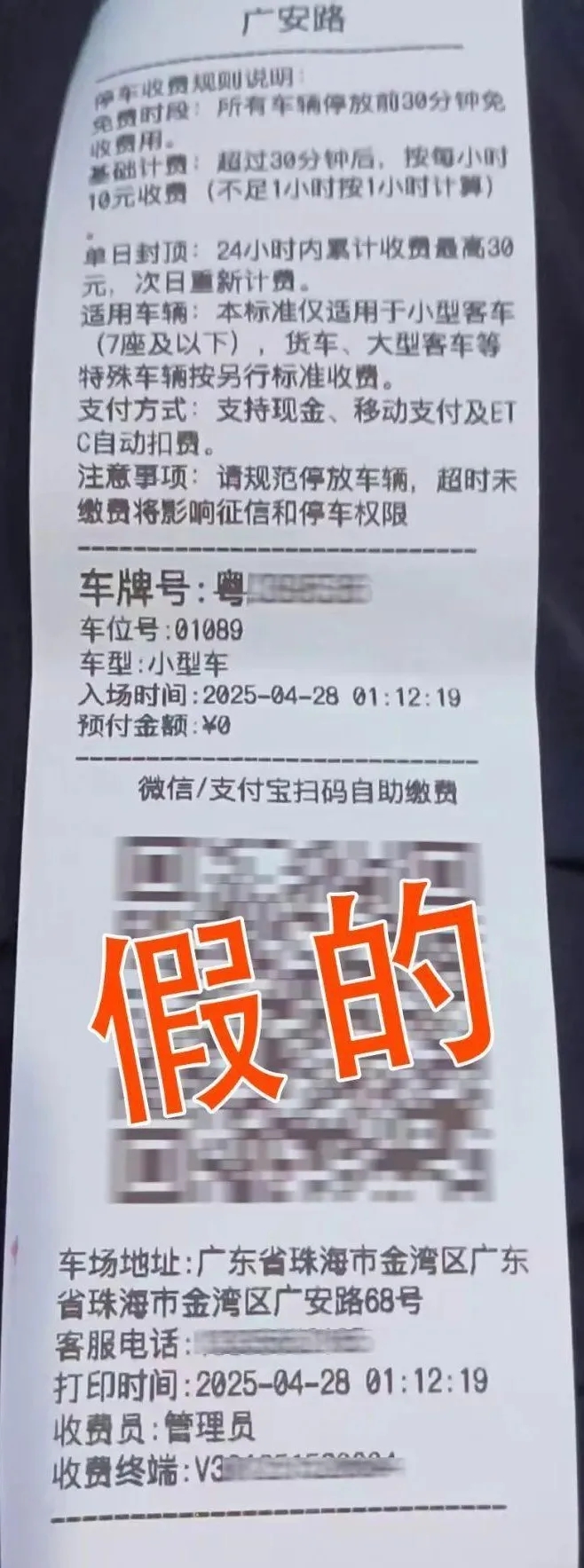

前段时间,一则“广东街头出现虚假停车缴费单”的新闻迅速登上社交平台热搜,引发公众广泛关注。据阳江市公安局及珠海市反诈骗中心通报,不法分子在珠海金湾区等地伪造“停车缴费单”,通过在路边车辆上张贴带有二维码的虚假通知,诱导车主扫码支付“停车费”,从而实施诈骗。此类骗局并非孤例。2024年,浙江嘉兴、湖南永州等地已出现类似案件,犯罪分子甚至伪造“违停罚单”对公众实施精准诈骗。

这一现象标志着网络钓鱼(Phishing)攻击正从传统的电子邮件、短信、网页仿冒向物理空间渗透,演变为一种融合社会工程学、移动支付漏洞与二维码技术滥用的“实体化钓鱼攻击”(Physical Phishing)。本文将从技术原理、攻击路径、安全机制漏洞、用户认知偏差及防御策略五个维度,深入剖析此类骗局的技术本质,揭示其背后的安全隐患,并提出系统性防御方案。

一、技术原理剖析:二维码作为“数字跳板”被滥用

二维码(QR Code)作为一种信息编码技术,其本质是将文本、URL、支付指令等数据以二维矩阵形式编码,供移动设备快速读取,被广泛应用于支付、身份验证、信息传递等领域,极大提升了移动互联网交互效率。然而,正是这种便捷性,使其成为网络钓鱼的理想载体。

在“假停车缴费单”骗局中,二维码扮演了“数字跳板”的角色。其技术流程如下:

信息伪造与生成:骗子使用便携式打印机打印伪造的“缴费单”。该单据包含伪造的车牌号、入场时间、车位编号等信息,旨在增强真实感。关键在于,单据上的二维码被编码为一个指向钓鱼网站或个人收款账户的URL。

二维码解析与跳转:当车主使用手机扫码时,系统(如微信、支付宝)会自动解析二维码内容。若内容为URL,则跳转至钓鱼页面;若为支付指令(如weixin://wxpay/bizpayurl?pr=...),则直接调起支付应用。

钓鱼页面诱导或支付劫持:

场景1-钓鱼网站:跳转至高度仿冒的“官方停车缴费平台”,要求用户输入车牌号、手机号甚至银行卡信息,实现信息窃取。

场景2-直接支付:二维码直接关联骗子的个人收款码(如微信个人收款、支付宝个人码),用户扫码后直接向私人账户转账,完成资金转移。

信息利用与二次攻击:如阳江市公安局提醒,扫码行为可能导致手机被植入恶意代码,窃取通讯录、短信验证码等敏感信息,为后续的精准诈骗(如冒充亲友、贷款诈骗)提供数据支持。

二、攻击路径分析:社会工程学的精密设计

此类骗局的成功,远不止于技术层面的二维码滥用,其核心在于社会工程学的精密设计。攻击者利用了人类心理的多个弱点:

权威性暗示:伪造单据模仿官方文件格式,使用“停车管理”“违停告知”“收费规则”等术语,甚至加盖伪造公章(如浙江案例),制造“官方授权”假象,诱导用户产生“必须缴费”的心理压力。

紧迫性与损失规避:停车缴费或违停罚款通常具有时间敏感性。用户担心逾期产生滞纳金或影响征信,倾向于快速处理,从而降低警惕性并跳过核实步骤。

细节真实化:单据上包含车牌号、入场时间等个性化信息,显著提升了可信度。尽管这些信息可能通过公开观察或简单推理获得(如根据停车位置估算时间),但对普通用户而言,这种“量身定制”的感觉极易被误认为系统自动生成。

支付习惯迁移:移动支付的普及使“扫码即付”成为日常行为。用户已习惯在停车场、便利店等场景扫码支付,这种行为惯性被骗子巧妙利用,将“扫码”动作从安全场景迁移至高风险场景。

三、安全机制漏洞:为何“官方渠道”难以防范?

尽管“交管12123”APP、官方停车平台等提供了权威查询渠道,但此类骗局仍能得逞,暴露出当前安全机制的若干漏洞:

物理凭证与数字身份的割裂:官方停车缴费通常通过电子围栏、车牌识别、APP自动计费等方式实现,无需张贴纸质单据。而骗子利用“纸质单+二维码”组合,填补了“无单

缴费”的用户认知空白,形成“有单即需缴费”的错误联想。

二维码的匿名性与不可追溯性:二维码本身不携带签发者身份信息。用户无法通过肉眼判断二维码是否由官方授权生成。即使平台提供“二维码验真”功能(如支付宝的“扫码验真”),也依赖用户主动使用,而非强制流程。

支付系统的“去中心化”风险:微信、支付宝的个人收款码允许任何人生成,且资金直接进入个人账户,缺乏对个人账户的监管机制。骗子利用此功能,将非法收入“合法化”为“私人转账”,逃避平台风控。

用户教育与认知鸿沟:尽管警方反复提醒,但“扫码支付”已成为肌肉记忆。许多用户,尤其是中老年群体,缺乏对二维码背后技术逻辑的理解,难以区分“官方支付”与“私人收款”。

四、深度技术防御策略:构建多层安全防护体系

要有效遏制此类骗局,需构建涵盖技术、制度、用户教育的多层防御体系:

1.技术层:二维码的“数字签名”与验真机制

引入数字签名:官方机构在生成二维码时,应使用私钥对内容进行数字签名。用户扫码后,APP可调用公钥验证签名真伪,确保二维码由授权方签发。

建立二维码验真平台:政府或支付平台可建立统一的“二维码验真”服务。用户扫码后,系统自动比对二维码内容与官方数据库,提示风险等级。

限制个人收款码的公共场景使用:对涉及公共服务的支付场景(如停车、罚款),应强制使用对公账户收款码,并在支付界面明确标注收款方名称。

2.系统层:打通数据孤岛,实现主动预警

整合交通管理与支付数据:将“交管12123”、官方停车平台与支付系统(如微信、支付宝)打通。当用户扫码时,系统可自动查询该车牌是否有未缴费记录,并实时反馈。

部署AI异常检测模型:支付平台可基于用户行为数据(如扫码地点、时间、频率)训练AI模型,识别异常扫码行为(如短时间内多次扫描不同停车单),触发风险预警。

3.制度层:强化执法与溯源能力

严打伪造证件与打印机:加强对便携式打印机、假公章的流通监管,切断犯罪工具供应链。

建立“假单”举报与溯源机制:鼓励市民通过APP或热线举报可疑单据,警方可利用单据上的信息(如打印特征、二维码ID)进行溯源追踪。

4.用户层:提升数字素养与安全意识

推广“三不原则”:

扫描来历不明的二维码;不向私人账户支付公共服务费用;不轻信无官方联系方式的“通知单”。

强化官方渠道教育:通过媒体、社区宣传普及“停车缴费无需扫码贴单”“罚款仅通过‘交管12123’缴纳”等常识。

五、未来展望:从被动防御到主动免疫

“假停车缴费单”骗局是数字时代安全挑战的缩影。随着物联网(IoT)、数字身份(Digital ID)的发展,物理世界与数字世界的边界将进一步模糊。未来的安全防御不应仅依赖用户警惕,而应构建主动免疫系统:

基于区块链的凭证验证:将官方通知单哈希值上链,用户扫码后可验证其完整性与来源。

智能设备协同防御:车载系统或手机可自动识别周围环境(如是否在官方停车场),结合GPS、蓝牙信标等技术,判断“贴单”行为合理性。

零信任架构(Zero Trust)的延伸:在物理空间应用“永不信任,始终验证”原则,任何要求支付的行为都需通过多重身份验证。

结语

“假停车缴费单”骗局看似简单,实则是社会工程学、移动支付漏洞与用户认知偏差共同作用的结果。它提醒我们,网络安全不仅是技术问题,更是人与系统协同的复杂工程。唯有通过技术创新、制度完善与公众教育的协同推进,才能在这场与诈骗分子的博弈中占据主动,守护数字时代的公共安全与信任基石。

作者:芦笛、张雅楠 中国互联网络信息中心

来源:公共互连网反网络钓鱼公众号